Ни для кого не секрет, что открытые резолверы DNS с неконтролируемой рекурсией - неиссякаемый источник DDoS-атак типа amplification (усиление).

В связи с желанием сделать мир чище, в частности, в противодействии DDoS без особых затрат, решил недавно поинтересоваться статистикой наличия открытых DNS-резолверов по странам и динамикой их закрытия.

Нагуглил отчет shodan за 28.06.2015. Суммарно насчиталось 4 472 227 IP-адресов с незакрытой рекурсией. Вроде бы, всего 0.1% от теоретически возможного количества IPv4, но цифра все равно внушительная.

Лидер по количеству открытых для всех рекурсивных DNS в этом отчете, конечно же, Китай. Не зря ведь среди популярных словосочетаний у админов в России присутствует выражение "китайские хакеры". Если приплюсовать к нему Тайвань и Гонконг, то они втроем в этом топе соберут больше, чем семеро остальных вместе. США, разместив в своей юрисдикции 376 тысяч потенциальных участников DDoS, занимает 3 место. Россия на 6 месте, с чуть более, чем 194 тысячами доступных резолверов.

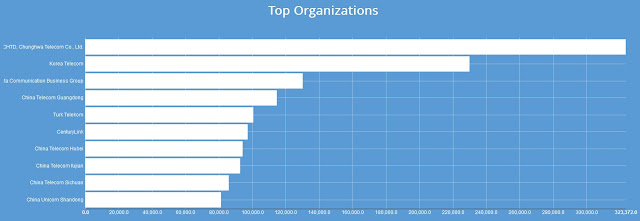

Также есть статистика по организациям.

Чтобы мелкий шрифт не смущал, увеличу названия. Как видно, большая часть компаний - из той же тройки лидеров. К ним

присоединяется Корея (Korea Telecom), Турция (Turk Telecom) и США

(CenturyLink).

Аналогичный Top 10 выбран по доменам.

Увеличиваем - и тоже можем заметить сходство. Лидирует тайваньский hinet.net, за ним идет Китай (.cn) но в топе появляется Турция (.tr), Бразилия (.br), США (verizon.net, ctinets.com) и Аргентина (.ar).

После этого мне стало интересно: а как изменилось количество за год? Отчеты я сгенерировал 6 июня и 9 июня 2016. Конечно, если бы этот пост претендовал на статус исследования или хотя бы аналитического отчета типа SANS/NSSLabs/Gartner и продавался за деньги в полном виде, я бы дождался 28 июня, чтобы уверенно сказать, что проанализировал изменения за календарный год. Но попробую обойтись тем, что есть сейчас.

Сразу бросается в глаза то, что количество открытых DNS упало. И это радует.

6 июня осталось 3 272 318 штук, а отчет 9 июня показывает 3 537 994. Вряд ли за 3 дня появилось 280 тысяч новых дырявых резолверов, похоже, у Шодана свои метрики обнаружения, мной еще недогугленные. Замеряем по последнему.

В первой четверке, кроме цифер, не изменилось ничего, затем Бразилия ушла с 5го на 7 место, подвинув вверх на 1 пункт Россию и Индию. Турция с Японией остались на прежних местах, Гонконг исчез из Top 10, на его место поднялась Италия.

В отчете по задействованным организациям Китай+Тайвань с Кореей продолжают лидировать.

На 4 место выбилась Индия (судя по гуглу, BSNL оттуда), США и Турция остались в списке.Наибольшее

сожаление вызывает появление в топе за 2016 год российской компании. За

державу обидно. Будут потом в новостях писать о "русских хакерах".

Лидерство среди доменов тоже принципиально не изменилось: Тайвань, Китай, Турция, Бразилия. Появились Нидерланды (.nl), Италия (.it) и Филиппины (судя по гуглу, pldt.net - их детище).

Естественно, все, что описано выше - констатация, а более интересны не интегральные, а дифференциальные цифры, по которым можно судить о динамике закрытия дырявых сервисов в странах. Вычитаем из цифры 2016 года цифру из 2015го, и делим на изначальную цифру.

Вот такой получился дифференциальный Top 10.

| Country | Delta, % |

| Hong Kong | 57,05 |

| Japan | 37,86 |

| Taiwan, Province of China | 37,13 |

| Brazil | 34,86 |

| United States | 32,40 |

| Turkey | 21,79 |

| Korea, Republic of | 15,43 |

| Russian Federation | 11,37 |

| China | 9,42 |

| India | -18,21 |

России есть куда расти в динамике

закрытия открытых резолверов. Если каждый админ сервера проверит свой

доступный из мира DNS (чуть более подробно ссылки на мануалы по устранению расписаны тут, если что-то не совсем понятно - спрашивайте, постараюсь помочь) и закроет на нем хотя бы рекурсию для всех - вполне можем обскакать Гонконг в полученном топе.

Хочется верить, что это сбудется.

Комментариев нет:

Отправить комментарий